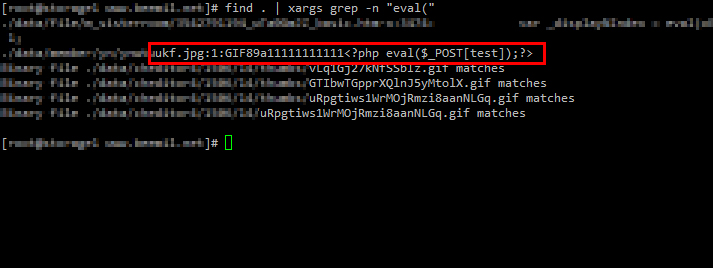

업로드 디렉토리에서 아래 명령을 실행

# find . -type f | xargs grep -n "eval("

파일은 gif형식인데 내용에는 php 코드가 들어있다.

POST로 데이터를 전송하면 eval() 명령으로 실행이 된다.

위와 같은 상황처럼 이미지에 들어있는 php코드가 실행이 되는 것을 방지하지 위해서

아예 업로드 디렉토리는 php파싱을 하지 않도록 하는 방법을 안내한다

/etc/httpd/conf/httpd.conf

<Directory /home/test/public_html/data/>

php_admin_value engine Off

</Directory>

태그로는 기능이 안먹히네요.

다른곳에서 찾은 이 소스로 해결했습니다.

php_admin_value engine Off

virtualhost 태그로는 기능이 안먹히네요.

다른곳에서 찾은 이 소스로 해결했습니다.

<IfModule mod_userdir.c>

<Directory /home/*/public_html>

php_admin_value engine Off

</Directory>

</IfModule>